Dostęp do pomieszczeń lub całych budynków jest tradycyjnie kontrolowany za pomocą zainstalowanych w drzwiach zamków i otwierających je kluczy. Jednak coraz częściej stosowane są drzwi wyposażone w system kontroli dostępu. System taki ma za zadanie ograniczenie dostępu nieuprawnionym użytkownikom do określonych stref oraz zapewnienie dostępu do stref chronionych uprawnionym użytkownikom. Publikacja dotyczy głównie wyposażenia systemów kontroli dostępu, pomijając stosowane w nich typowe rozwiązania konstrukcyjne drzwi.

Kontrola dostępu do pojedynczych pomieszczeń, określonych stref, jak również do całych budynków, jest tradycyjnie realizowana za pomocą różnych typów zamków z kluczami, zainstalowanych w drzwiach lub bramach. Ten sposób kontroli ma jednak szereg wad, a do najważniejszych zaliczyć można:

Dodać jeszcze należy, że istnieje rozwiązanie technologiczno-konstrukcyjne umożliwiające kontrolę dostępu za pomocą systemu jednego wspólnego klucza tzw. master key. W tym systemie każdy użytkownik otwiera za pomocą klucza wyłącznie drzwi tych pomieszczeń, do których ma uprawnienia. Poszczególne klucze mają swój poziom dostępu i mogą otwierać drzwi do jednego, kilku lub wszystkich pomieszczeń (tzw. klucz centralny). W zależności od potrzeb system obejmuje zamki drzwiowe, wkładki bębenkowe, a także kłódki.

W systemie master key stosowane są tylko urządzenia mechaniczne, w związku z czym ma on również niektóre powyżej wymienione wady. Zagubienie lub kradzież klucza centralnego, otwierającego drzwi wszystkich pomieszczeń, wymaga dla zapewnienia pełnego bezpieczeństwa, zmianę całego systemu.

Systemem kontroli dostępu nazywany jest zespół wzajemnie powiązanych urządzeń elektronicznych oraz mechanicznych, których działanie ma na celu ograniczenie (całkowite lub w określonym czasie) użytkownikom dostępu do wyznaczonych stref.

Podstawowym zadaniem takich systemów jest więc ograniczenie dostępu nieuprawnionym użytkownikom do określonych stref w obiekcie oraz zapewnienie dostępu do stref chronionych dla użytkowników uprawnionych. Ponadto dzięki stosownemu oprogramowaniu, administrator systemu może w szybki i prosty sposób przydzielać poszczególnym użytkownikom dostęp do stref chronionych i określać harmonogramy tego dostępu.

Każdy system składa się co najmniej z dwóch rodzajów urządzeń. Zalicza się do nich wejściowe urządzenia identyfikujące, które decydują o udostępnieniu chronionych stref, głównie w postaci szyfratora, czytnika kart i skanera, oraz zaporowe urządzenia wyjściowe umożliwiające to udostępnianie, czyli drzwi z zamkami elektrycznymi, rygle elektromagnetyczne, bramki lub szlabany.

Identyfikowanie użytkowników w systemie kontroli dostępu może być realizowane przez urządzenia wejściowe na wiele sposobów, w zależności od wymaganego stopnia zabezpieczeń. Najczęściej stosuje się poniżej przedstawiony podział.

Podstawową funkcją tych czytników jest odczyt identyfikatora (PIN, karta, odcisk palca itp.) i przesłanie danych do urządzenia nadrzędnego, które porównuje otrzymane informacje z danymi zapisanymi w bazie danych, podejmując następnie decyzję o reakcji systemu.

Jak już podano, głównym zadaniem systemu kontroli dostępu jest niedopuszczenie do chronionych stref użytkowników nie mających odpowiednich uprawnień. System więc w maksymalny sposób zmniejsza ryzyko strat mogących wyniknąć z faktu kradzieży mienia lub informacji, a także zwiększa bezpieczeństwo użytkowników przebywających na terenie zabezpieczanego obiektu. W przedsiębiorstwach kontrola dostępu uniemożliwia także niekontrolowane opuszczenie stanowiska pracy przez pracowników. Równocześnie dzięki rejestracji czasu wchodzenia i wychodzenia z przedsiębiorstwa, można stosunkowo łatwo określać czas pracy, stosując odpowiednie oprogramowanie i system organizacyjny.

Prezentowane systemy kontroli charakteryzują się możliwością rozbudowy stosowanego już stopnia zabezpieczenia, zapewniając:

Zadania te mogą być realizowane za pomocą dedykowanych kontrolerów lub komputerów pracujących w sieci i odpowiedniego oprogramowania. Jednocześnie za pomocą sterownika systemowego możliwa jest szybka i w miarę nieskomplikowana zmiana lub wręcz pozbawienie danego użytkownika uprawnienia do dostępu do określonych stref albo kontrolowanych pomieszczeń.

Dodać jeszcze należy, że systemy kontroli dostępu mogą być bezproblemowo integrowane z różnymi systemami alarmowymi oraz telewizji przemysłowej. Zwiększa to w znacznym stopniu funkcjonalność oraz skuteczność działania tych systemów. W przypadku współpracy z systemami ochrony pożarowej, możliwe jest spowodowanie otwarcia wszystkich przejść objętych systemem kontroli dostępu, w razie wykrycia pożaru.

Wymienione zalety powodują, iż systemy kontroli dostępu znajdują coraz powszechniejsze zastosowanie w różnego rodzaju przedsiębiorstwach i instytucjach, szczególnie w odniesieniu do określania dostępu do materiałów i urządzeń oraz informacji i dokumentów.

Jako przykład podać można zastosowanie takiego systemu w szpitalu, gdzie umożliwia personelowi medycznemu dostęp do określonych stref, zgodnie z rzeczywistymi potrzebami. Z kolei pacjentom i odwiedzającym ich osobom nie pozwala na dostęp do chronionych stref służbowych. Mogą się oni poruszać tylko po ściśle wyznaczonych obszarach, co zapewnia ich bezpieczeństwo, jednocześnie właściwie zabezpieczając leki, sprzęt i dokumentację medyczną.

Standardowa kontrola dostępu

Standardowa kontrola dostępu, gwarantująca podstawowe bezpieczeństwo mieszkańców lub użytkowników posesji albo budynku, jest obecnie realizowana przy pomocy różnych rozwiązań domofonów. Urządzenia te pozwalają na identyfikację osoby próbującej wejść na teren, poprzez możliwość przeprowadzenia z nią rozmowy i ewentualne zdalne otwarcie drzwi lub bramy.

Domofonem (przy domach jednorodzinnych używane jest także określenie „bramofon”) nazywamy urządzenie elektroniczne służące do komunikacji głosowej na małe odległości bez pośrednictwa centrali, zazwyczaj pomiędzy zewnętrzną kasetą zainstalowaną w pobliżu drzwi/bramy oraz montowaną wewnątrz słuchawką unifonu.

Domofon składa się głównie ze wzmacniacza elektroakustycznego oraz dołączonymi do jego wejścia i wyjścia głośnikami. Dołączony do wejścia głośnik pełni także funkcję mikrofonu. Z kolei w skład instalacji domofonowej wchodzą:

- zewnętrzna kaseta (analogowa lub cyfrowa),

- minimum jeden unifon (słuchawka domofonu),

- moduł elektroniczny i zasilacz domofonu,

- elektrozaczep drzwi lub bramy wejściowej.

Występują dwa podstawowe systemy domofonów: analogowy i cyfrowy.

Domofony analogowe

Domofony analogowe są najprostszą wersją opisywanych urządzeń, charakteryzujących się łatwym montażem i uruchomieniem, a co za tym idzie, niską ceną. Zainstalowana przy drzwiach kaseta zewnętrzna jest wyposażona w wizytówki i przyciski dla każdego lokalu w budynku wielorodzinnym (fot. 1). W przypadku domów jednorodzinnych jest to kaseta zamocowana przeważnie w pobliżu bramy wejściowej, wyposażona w jeden przycisk (fot. 2).

Fot. 1. Kaseta domofonu analogowego w budynku wielorodzinnym

Fot. 2. Kaseta domofonu analagowego w budynku jednorodzinnym

W skład kasety wchodzą mikrofony i głośniki, a unifony zainstalowane wewnątrz pomieszczeń są zaopatrzone w wiszącą słuchawkę telefoniczną oraz przycisk do zwalniania elektrozaczepu drzwi lub bramy (fot. 3). Spotykane są rozwiązania z drugim przyciskiem do regulacji głośności sygnału, a także takie, w których zamiast unifonu jest zastosowane urządzenie głośnomówiące.

Fot. 3. Unifon z wiszącą słuchawką i przyciskiem

Domofony cyfrowe

Nowocześniejszą wersją standardowych urządzeń do kontroli dostępu są domofony cyfrowe, oparte na technice mikroprocesorowej. Kasety zewnętrzne tych domofonów są wyposażone w cyfrową klawiaturę, za pomocą której wybierany jest numer lokalu. Możliwe jest także wprowadzenie kodu powodujące odblokowanie drzwi. Kod jest przypisany indywidualnie do każdego lokalu, jak również istnieją uniwersalne, umożliwiające wejście np. pracownikom administracji budynku.

Kasety mają także wyświetlacz cyfrowy, na którym pokazuje się numer wybranego lokalu lub inne dodatkowe informacje, jak np. nazwisko użytkownika albo nazwa lokalu. Wyświetlacz służy również do obsługi serwisowej oraz programowania systemu. Przykładową kasetę zewnętrzną domofonu cyfrowego przedstawiono na fot. 4. Podkreślić należy fakt, że zainstalowanie domofonów cyfrowych w budynkach o dużej ilości lokali pozwala na uniknięcie konieczności montowania wielkowymiarowych kaset z kilkudziesięcioma wizytówkami i przyciskami.

Fot. 4. Kaseta domofonu cyfrowego

Występuje także dodatkowy podział, na domofony przewodowe i bezprzewodowe.

Domofony przewodowe

Domofony przewodowe składają się z modułu zewnętrznego, jakim jest kaseta, modułu wewnętrznego w postaci unifonu oraz stosownej instalacji. Elementy instalacji połączone są przewodami umożliwiającymi wysłanie sygnału dzwonka z przycisku na kasecie, prowadzenie rozmów oraz uruchomienie elektrozaczepu pozwalającego na otwarcie drzwi.

Domofony bezprzewodowe

Urządzenia tego typu, zwane także teledomofonem, pozwalają na rozmowę z osobą dzwoniącą przy użyciu kasety zewnętrznej zainstalowanej przy wejściu na posesję, zazwyczaj w obrębie do 75 m. Jest to bardzo przydatne dla domów jednorodzinnych, gdzie przebywając w otwartym terenie, np. w ogrodzie, i mając przy sobie stosowną słuchawkę, można odebrać połączenie domofonowe, zwolnić elektrorygiel i umożliwić otwarcie drzwi lub bramy.

Sterowanie elektroryglem zainstalowanym przy wejściu na posesję realizowane jest bezprzewodowo, bezpośrednio z klawiatury słuchawki. Jednak pozostałe połączenia (zasilanie kasety zewnętrznej, elektrorygla itp.) wymagają standardowych połączeń przewodowych.

Wiele rozwiązań konstrukcyjnych domofonów umożliwia realizację dodatkowych funkcji. Do najczęściej występujących zaliczyć można:

- możliwość odblokowania elektrozaczepu drzwi/ bramy przy pomocy karty magnetycznej lub pilota,

- nawiązywanie łączności wewnętrznej z wykorzystaniem unifonów zamontowanych w poszczególnych pomieszczeniach budynku (interkom),

- rejestracja osób odwiedzających w trakcie nieobecności domownika,

- zainstalowanie zamka szyfrowego pozwalającego otworzyć drzwi,

- montaż wyłącznika domofonu.

Wideodomofony

Wideodomofonem nazywany jest zestaw składający się z kasety zewnętrznej z zamontowaną kamerą oraz z unifonu z wbudowanym monitorem. Urządzenie to pozwala na dwustronną komunikację głosową pomiędzy użytkownikiem lokalu a osobą dzwoniącą oraz jednostronną komunikację wizualną (dodatkowa obserwacja osoby dzwoniącej). Wideodomofon jest szczególnie przydatny w przypadku dużej odległości pomiędzy furtką lub bramą zainstalowanymi w ogrodzeniu a drzwiami wejściowymi do budynku, gdyż pozwala na bezpieczny podgląd osoby chcącej wejść na teren posesji.

Można także rozbudować urządzenie o dodatkowe kamery, co umożliwia wizualną kontrolę całej posesji. Dodać jednak należy, że nie mamy wtedy do czynienia z monitoringiem, gdyż kamery włączają się tylko w momencie wywołania użytkownika lokalu przez odwiedzającą osobę lub podczas aktywacji tymczasowego podglądu. Niemniej wideodomofon z kilkoma kamerami pozwala na dość skuteczną kontrolę dostępu, podnosząc jednocześnie poziom bezpieczeństwa.

Oprócz klasycznych wideodomofonów przewodowych istnieją jeszcze wideodomofony bezprzewodowe, umożliwiające spełnianie funkcji kontroli dostępu bez konieczności prowadzenia przewodów.

Spotykane są również tego typu urządzenia, w których wykorzystywany jest Internet – nazywane wideodomofonem IP lub Wi-Fi. Nie jest wtedy wymagana konieczność posiadania monitora, gdyż zarządzanie urządzeniem kontroli dostępu odbywa się z poziomu aplikacji mobilnej dostępnej na smartfonie lub tablecie. Wideodomofon IP umożliwia zdalny podgląd osoby dzwoniącej, otwieranie drzwi budynku lub bramy w ogrodzeniu posesji, a także rejestrację obrazu. Rozwiązanie to wyróżnia się głównie tym, że pozwala na kontrolę dostępu bez względu na miejsce, w którym znajduje się użytkownik wideodomofonu IP.

Kontrola dostępu z wykorzystaniem kart

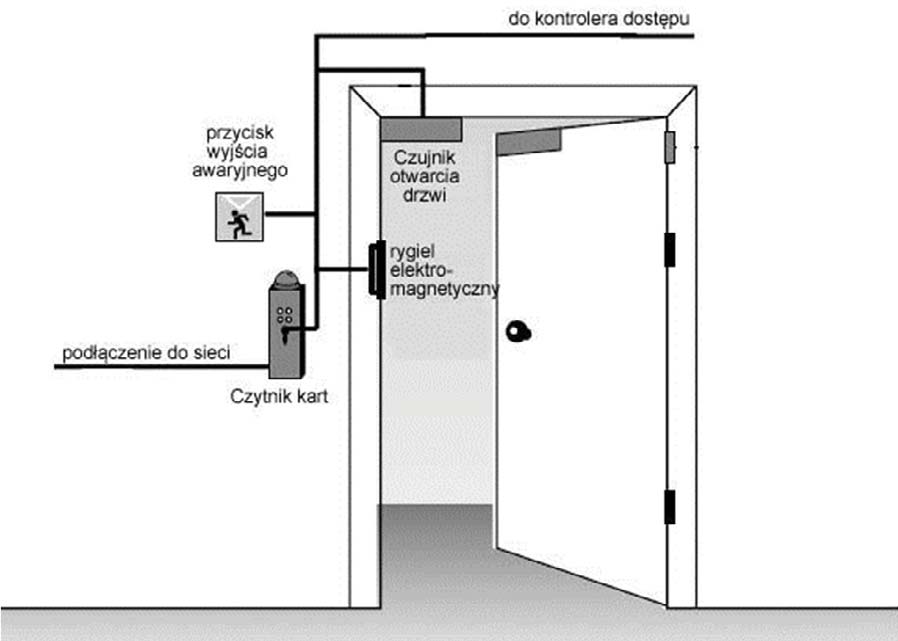

W literaturze fachowej przyjmuje się, że średni stopień zabezpieczenia kontroli dostępu uzyskać można stosując identyfikatory w postaci kart z nadrukowanym kodem kreskowym, kart magnetycznych, kart zbliżeniowych lub kart czipowych. Dane z tych identyfikatorów są odczytywane przez odpowiednie czytniki z wbudowanym kontrolerem. Po pozytywnym zweryfikowaniu użytkownika, podany zostaje stosowny sygnał sterujący do rygla elektromagnetycznego, który po zwolnieniu umożliwia otwarcie drzwi. Z kolei przycisk wyjścia pozwala na otwarcie drzwi od środka. Może to być standardowy przycisk wyjścia (kontrola jednostronna) lub przycisk wyjścia awaryjnego (kontrola dwustronna). W tym drugim przypadku, jeden z czytników nie ma wbudowanego sterownika. Odczytane dane są przesyłane do sterownika umieszczonego w drugim czytniku, który podejmuje decyzję o otwarciu drzwi.

Dodać jednak należy, że drzwi nie rozwiązują problemu identyfikacji osób koniecznej na przykład przy prowadzeniu ewidencji czasu pracy. Problem ten jest rozwiązywany za pomocą bramek obrotowych. W tych przypadkach wykorzystuje się najczęściej karty zbliżeniowe, co jest uzasadnione prostotą procesu wczytywania kodu tej karty. Dzięki bramkom obrotowym możliwe jest indywidualne pokonywanie przejścia, przy czym dla prawidłowej ewidencji czasu pracy niezbędne są oddzielne czytniki dla osób wchodzących i wychodzących.

W odniesieniu do wszystkich przegród niezbędnym wymaganiem jest rozwiązanie problemu ewakuacji ludzi w przypadku zagrożenia – np. pożaru. Wtedy przegroda systemu kontroli dostępu, niezależnie od tego, czy są to drzwi czy bramka obrotowa, powinna mieć możliwość skutecznego otwarcia awaryjnego. Przy drzwiach może to się odbyć za pomocą przycisku awaryjnego, a bramka obrotowa powinna mieć możliwość odblokowania lub wyłamania ramion ograniczających ruch.

Schemat podstawowego systemu kontroli dostępu z wykorzystaniem kart magnetycznych lub zbliżeniowych i związanych z tym elementami przedstawiono na rys. 1. Poniżej scharakteryzowano najistotniejsze części tego systemu.

Karty magnetyczne i zbliżeniowe

Każda ze stref w budynku (np. ciągi komunikacyjne, oddzielne pomieszczenia), do której wejście jest kontrolowane, staje się dostępna wyłącznie dla uprawnionych osób. Dostępność ta jest możliwa dzięki przydzieleniu tym osobom kart magnetycznych lub zbliżeniowych z charakterystycznym kodem. Karty zajmują bardzo mało miejsca, mają duże ilości niepowtarzalnych kodów i mogą być wykorzystywane do kilku celów, jak np. kontrola dostępu, identyfikacja osoby, rejestracja czasu pracy.

Karta magnetyczna charakteryzuje się koniecznością kontaktu z głowicą czytnika, co powoduje dość szybkie jej zużycie. Może także ulec przypadkowemu zniszczeniu (np. złamaniu). Z tego powodu coraz częściej stosowane są karty zbliżeniowe, z wyglądu przypominające bankową kartę płatniczą.

Karty zbliżeniowe mają wbudowany w sobie układ scalony z pamięcią zawierającą wpisany kod oraz antenę. Są najczęściej zasilane na zasadzie indukcji magnetycznej i pobierają energię emitowaną przez czytnik. Energia ta wzbudza cewkę karty i zasila układ scalony, który wysyła stosowny sygnał odbierany przez czytnik i rozpoznawany. Takie rozwiązanie eliminuje konieczność wkładania karty do czytnika, bowiem wystarczy tylko jej zbliżenie na odległość do kilkunastu centymetrów, nawet bez wyjmowania z kieszeni lub torebki. Istnieją także aktywne karty zbliżeniowe z własnym zasilaniem (wbudowane baterie), co umożliwia zwiększenie zasięgu nawet do kilku metrów. Jednak po wyczerpaniu się baterii, karta staje się bezużyteczna.

Czytniki kart i sterowniki kontroli dostępu

Zasada pracy przedstawianego systemu kontroli dostępu polega na konieczności wprowadzenia znaków identyfikujących do czytnika. Następuje to poprzez wczytanie odpowiedniego kodu z karty magnetycznej lub zbliżeniowej. Następnie czytnik przesyła otrzymany kod do sterownika (kontrolera dostępu). Czytniki są rozróżniane za pomocą identyfikatorów, co umożliwia lokalizację zgłaszającego się użytkownika. W procesie konfiguracji systemu, każdemu czytnikowi można zadeklarować indywidualną nazwę oraz typ (wejście, wyjście, wyjście służbowe itp.). Po otrzymaniu kodu sterownik podejmuje odpowiadającą temu kodowi decyzję o otwarciu drzwi lub innej przegrody.

Czytnik zbliżeniowy jest wyposażony w antenę umożliwiającą odczyt, która również może być instalowana poza jego korpusem, np. obok w tynku. Układy elektroniczne czytników przystosowanych do pracy w warunkach zewnętrznych są zabezpieczone przed wpływem wilgoci i mają zasięg od 10 do 15 cm. Przykładowy czytnik zbliżeniowy przedstawiono na fot. 5.

Fot. 5. Czytnik zbliżeniowy PRT12T-BK-G ROGER

Czytniki zasadniczo nie mogą pracować w trybie autonomicznym, gdyż ich zadaniem jest tylko odczyt identyfikatora (karta zbliżeniowa) i przesłanie danych do urządzenia nadrzędnego, jakim jest sterownik.

Sterownik kontroli dostępu może funkcjonować w trybie autonomicznym lub sieciowym i ma możliwość, po dołączeniu dodatkowego czytnika, do dwustronnego nadzorowania przejścia. Ponadto sterowniki są najczęściej przystosowane do współpracy z czujnikiem otwarcia drzwi w celu ciągłej kontroli stanu zamknięcia drzwi. Dodatkowe sterowniki współpracują z przyciskiem wyjścia, mają wyjście sterujące ryglem elektromagnetycznym oraz systemem alarmowym.

W popularnych systemach dostępu stosowany jest często kontroler dostępu przedstawiony na fot. 6. Urządzenie to jest przystosowane do obsługi jednego przejścia i może współpracować z dwoma czytnikami zewnętrznymi. Kontroler dostępu jest wyposażony w najistotniejsze funkcje, w tym w tzw. bufor zdarzeń oraz zegar czasu rzeczywistego. Oprócz kontroli przejść odpowiedni program może rejestrować całość ruchu w chronionym obszarze, w tym nieuprawnione próby wejść. Informacje o zaistniałych zdarzeniach są w takim przypadku archiwizowane, aby mogły być w każdej chwili przekazane osobie zarządzającej w formie odpowiedniego raportu. Może to być realizowane w postaci wydruku, bądź też wyświetlane na ekranie komputera. Takie informacje mogą być również wykorzystywane do rejestracji czasu pracy. Dzięki temu rozliczanie tego czasu nie wymaga instalowania dodatkowych urządzeń w sieciowym systemie kontroli dostępu.

Fot. 6. Kontroler dostępu PR10R ROGER

Elektrozaczepy i rygle elekromagnetyczne

Do blokowania drzwi w systemach kontroli dostępu stosuje się najczęściej elektrozaczepy oraz rygle elektromagnetyczne. Wśród elektrozaczepów rozróżnia się:

- normalnie zamknięte – otwarcie drzwi wymaga podania napięcia,

- normalnie otwarte (rewersyjne) – zamknięcie drzwi wymaga podania napięcia.

Elektrozaczepy normalnie zamknięte są powszechnie stosowane w systemach domofonowych, gdzie otwarcie wejścia do chronionego obiektu wymaga doprowadzenia napięcia w celu zadziałania urządzenia. Wyjście z obiektu jest wtedy możliwe przy użyciu klamki, co jednak nie zapewnia kontroli wyjść.

Elektrozaczepy nomalnie otwarte są stosowane zasadniczo do blokowania przejść z ewentualną funkcją ewakuacyjną. Urządzenia te zapewniają zamknięcie tylko wtedy, gdy doprowadzone jest do nich napięcie zasilające. Po zdjęciu zasilania lub jego uszkodzeniu (np. spalenie przewodów), blokady się otwierają. Dla zapewnienia więc pracy ciągłej, należy wyposażyć je w zasilanie awaryjne.

Elektrozaczep rewersyjny (normalnie otwarty bez zasilania), przedstawiony na fot. 7, jest przeznaczony głównie do drzwi z kontrolą dostępu. Charakteryzuje się solidną, wzmocnioną konstrukcją oraz podwyższoną wytrzymałością (do 1000 kg), co pozwala na stosowanie w ciężkich, stalowych drzwiach wejściowych. Jest także wyposażony w czujnik sygnalizujący otwarcie lub zamknięcie drzwi.

Fot. 7. Elektrozaczep High Security rewersyjny

Coraz powszechniej znajdują zastosowanie w drzwiach z kontrolą dostępu rygle elektromagnetyczne trzpieniowe, z których przykładowy przedstawiono na fot. 8. Po podaniu napięcia zasilającego, następuje wysunięcie trzpienia zamykające drzwi. Prezentowany rygiel może być zasilany prądem o napięciu 12 VDC lub 24 VDC i charakteryzuje się następującymi funkcjami:

- automatyczne zamykanie z regulacją czasu opóźnienia,

- sygnalizacja zamknięcia i otwarcia drzwi,

- blokada przed zadziałaniem przy niewłaściwym usytuowaniu drzwi.

Fot. 8. Rygiel elektromagnetyczny trzpieniowy IEB-250

Przyciski wyjścia awaryjnego

Systemy drzwi z kontrolą dostępu powinny uwzględniać także aspekty bezpieczeństwa przebywających w budynku osób. W przypadku zagrożenia wywołującego zazwyczaj panikę (np. wybuch pożaru), musi być zapewniona możliwość szybkiego opuszczenia obiektu bez większego nakładu siły oraz konieczności użycia klucza. Najprostszym rozwiązaniem tego problemu jest zastosowanie przycisków wyjścia awaryjnego. Przyciski takie są umieszczane w pobliżu drzwi, zazwyczaj w specjalnej obudowie z szybką, ulegającą w razie konieczności łatwemu zbiciu. Naciśnięcie takiego przycisku odcina napięcie zasilające rygiel elektromagnetyczny, co powoduje otwarcie drzwi. Na fot. 9 przedstawiono przykładowy przycisk wyjścia awaryjnego.

Fot. 9. Przycisk wyjścia awaryjnego

Kontrola dostępu z użyciem czytników biometrycznych

Przyjmuje się, iż najwyższy stopień bezpieczeństwa w zakresie systemów kontroli dostępu uzyskuje się w przypadku stosowania czytników biometrycznych. Najpopularniejszą metodą w tym zakresie jest identyfikacja za pomocą linii papilarnych. Sposób ten jest znany już od dawna w kryminalistyce, jako niezawodna identyfikacja odcisków palców przestępców. Obecny rozwój techniki znacznie przyspieszył możliwość identyfikacji tą metodą.

Czytniki linii papilarnych są wyposażone w odpowiednie pola skanujące, do których przykładany jest stosowny palec. Urządzenie bada linie papilarne oraz sprawdza układ punktów charakterystycznych i na tej podstawie dokonuje identyfikacji. Rozpoznawanie użytkowników może dokonywać się poprzez porównanie odcisku palca ze wzorami zapisanymi w pamięci czytnika. Najefektywniejszym rozwiązaniem jest jednak porównywanie z odciskiem palca zapamiętanym w karcie zbliżeniowej. Metoda ta jest bowiem zgodna z najnowszymi tendencjami ochrony danych osobowych, aby w systemach rejestracji czasu pracy dane biometryczne pracowników były przechowywane na nośnikach do nich należących.

Przykładem urządzenia biometrycznego jest czytnik linii papilarnych z wbudowanym czytnikiem zbliżeniowym, przedstawionym na fot. 10. Jest on przeznaczony do stosowania w systemach kontroli dostępu jako biometryczny punkt identyfikacji użytkowników. Urządzenie cechuje się możliwością zarejestrowania 1500 wzorów linii papilarnych użytkowników, a wbudowany w niego stosowny czytnik zapamiętuje 10 000 kart zbliżeniowych.

Fot. 10. Czytnik linii papilarnych 11 z wbudowanym czytnikiem zbliżeniowym

Prezentowany czytnik linii papilarnych może działać jako autonomiczny system kontroli dostępu, gdyż ma wbudowany przekaźnik do sterowania ryglem elektromagnetycznym oraz wejście do podłączenia awaryjnego przycisku wyjścia. Ponadto charakteryzuje się możliwością pracy:

- w trybie identyfikacji – w którym dokonuje tylko odczytu linii papilarnych lub odczytu karty zbliżeniowej,

- w trybie weryfikacji – w którym oprócz odczytu odcisku palca, sprawdza jeszcze kartę zbliżeniową.

Bardzo istotnym zagadnieniem jest właściwe usytuowanie czytnika linii papilarnych. Nie należy ich instalować w miejscach narażonych na bezpośrednie oddziaływanie promieni słonecznych lub silnych źródeł sztucznego światła. Również powinno się unikać montażu czytników linii papilarnych w pomieszczeniach, gdzie występuje duże zapylenie i wilgotność.

Dodać jeszcze należy, że istnieją systemy kontroli dostępu z zastosowaniem czytników biometrycznych w postaci tęczówki lub siatkówki oka.

Masz pytanie do autora lub chciałbyś skomentować artykuł? Zapraszamy do wysyłania komentarzy na adres Ten adres pocztowy jest chroniony przed spamowaniem. Aby go zobaczyć, konieczne jest włączenie w przeglądarce obsługi JavaScript.